Die deutsche Energiebranche steht unter Druck – die erneuerbaren Energien seit dem Amtsantritt von Katharina Reiche noch einmal mehr. Das ist keine neue Erkenntnis, aber eine, die bislang vor allem politisch, regulatorisch oder wirtschaftlich verstanden wurde. Inzwischen kommt eine weitere Dimension hinzu: Sicherheit. Das Bundesamt für Verfassungsschutz (BfV) macht mit seinem neuen Sicherheitshinweis deutlich, dass Energieinfrastruktur – und damit ausdrücklich auch Anlagen der erneuerbaren Energien – zunehmend ins Visier unterschiedlicher Akteure gerät. Es geht um Sabotage, Cyberangriffe, Einflussnahme. Und es geht um eine Branche, die sich selbst lange nicht als Teil dieser Lage verstanden hat.1

Das Problem beginnt mit einem Missverständnis. In weiten Teilen der erneuerbaren Energiewirtschaft hat sich ein Selbstbild etabliert, das auf der Annahme beruht, Teil der Lösung zu sein – und deshalb kein Ziel. Windparks, Solarparks, Speicherprojekte: Sie stehen für Klimaschutz, für Transformation, für Unabhängigkeit. Daraus entsteht implizit die Erwartung, dass ihnen niemand grundsätzlich feindlich gegenübersteht. Dieses Denken ist nachvollziehbar, aber es greift zu kurz. Denn sicherheitspolitisch spielt es keine Rolle, ob eine Anlage „gut“ oder „schlecht“ ist. Entscheidend ist, ob sie relevant ist. Und Energie ist in jeder Form relevant.

Die Sicherheitsbehörden beschreiben die Lage entsprechend nüchtern. Neben staatlichen Akteuren und Cyberoperationen wird ausdrücklich auch auf eine wachsende Bedrohung durch linksextremistische Gruppen hingewiesen. Diese hätten ihre Angriffe auf Kritische Infrastruktur in den vergangenen Jahren intensiviert und verfügten über das notwendige Know-how, um gezielt Schäden zu verursachen. Dabei geht es nicht nur um symbolische Aktionen. Der Brandanschlag auf eine Strominfrastruktur in Berlin im Januar 2026 führte zu einem mehrtägigen Stromausfall für zehntausende Haushalte und zahlreiche Unternehmen. Krankenhäuser, Pflegeeinrichtungen und Verkehrssysteme waren betroffen. Solche Angriffe zielen zwar häufig auf einzelne Unternehmen, nehmen aber erhebliche Kollateralschäden bewusst in Kauf.

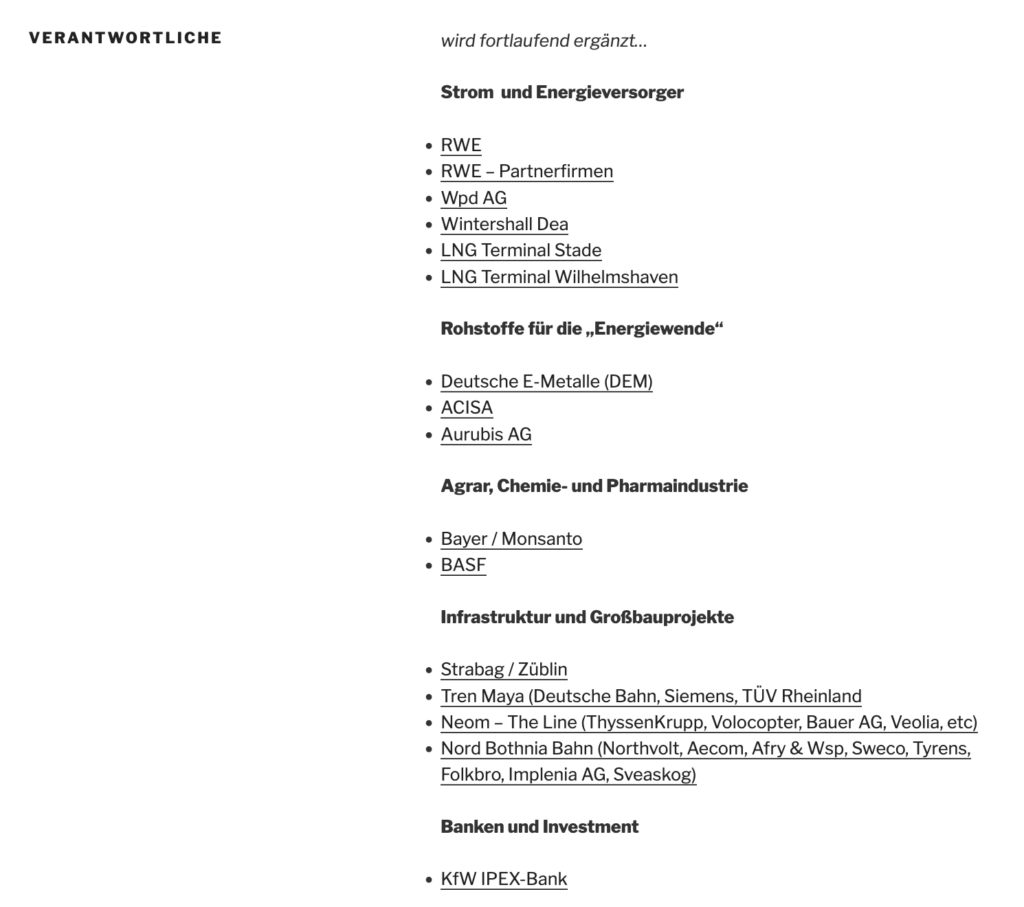

In diesem Zusammenhang gewinnt nach Ansicht des BfV auch die Kampagne „Switch off“ an Bedeutung. Sie richtet sich explizit gegen Energieunternehmen und benennt diese öffentlich als Ziele. Auf entsprechenden Plattformen werden konkrete Betreiber und Standorte aufgeführt, darunter Projektierer wie die WPD AG sowie zahlreiche Anlagen des Energieversorgers RWE. Unabhängig davon, ob diese Gruppe tatsächlich existiert oder wie man die organisatorische Schlagkraft solcher Gruppen bewertet, entfaltet bereits die öffentliche Markierung von Zielen eine Wirkung: Sie senkt die Schwelle für Nachahmung, strukturiert Aufmerksamkeit und kann als Ausgangspunkt für weitere Aktivitäten dienen.

Gleichzeitig bleibt die Bedrohung nicht auf nichtstaatliche Akteure beschränkt. Das BfV weist ausdrücklich darauf hin, dass insbesondere Russland über die Fähigkeit und den Willen verfügt, Energieinfrastrukturen in Europa gezielt auszuspähen und anzugreifen. Cyberangriffe auf Anlagen erneuerbarer Energien sind dabei keine theoretischen Szenarien mehr. In Polen wurden Ende 2025 Umspannwerke für Wind- und Solarparks Ziel koordinierter Angriffe, bei denen sich die Täter bereits tief in die Systeme vorgearbeitet hatten. Solche Operationen verfolgen nicht nur das Ziel unmittelbarer Störungen, sondern auch die langfristige Vorbereitung weitergehender Eingriffe.

Vor diesem Hintergrund rückt ein Aspekt in den Fokus, der in der Branche bislang kaum als Sicherheitsrisiko verstanden wurde: der Umgang mit eigenen Informationen. Die Sicherheitsbehörden warnen ausdrücklich davor, sensible Daten wie Netzpläne, Standortinformationen oder technische Details öffentlich zugänglich zu machen, da sie gezielt zur Vorbereitung von Angriffen genutzt werden können. Genau hier entsteht ein strukturelles Spannungsfeld. Denn Transparenz ist ein zentrales Instrument der Akzeptanzkommunikation. Projektwebseiten, Kartendarstellungen, detaillierte Beschreibungen von Vorhaben – all das dient dazu, Vertrauen zu schaffen und Verfahren abzusichern. Gleichzeitig erhöht jede zusätzliche Information die potenzielle Angriffsfläche.

Dieses Spannungsfeld lässt sich nicht auflösen, sondern nur gestalten. Die Forderung der Sicherheitsbehörden, Veröffentlichungen über das gesetzlich erforderliche Maß hinaus kritisch zu prüfen und im Zweifel zu unterlassen, stellt die bisherige Praxis vieler Unternehmen infrage. Es geht dabei nicht um einen Rückzug aus der Öffentlichkeit, sondern um eine differenziertere Abwägung: Welche Informationen sind für Beteiligung und Akzeptanz tatsächlich notwendig, und welche schaffen vermeidbare Risiken?

Hinzu kommt, dass sich die Bedrohungslage nicht auf einzelne, klar identifizierbare Akteure reduzieren lässt. Ob linksextremistische Gruppen tatsächlich über die behauptete Organisationsfähigkeit verfügen oder ob bestimmte Kampagnen eher symbolischen Charakter haben, ist für die sicherheitspolitische Bewertung letztlich zweitrangig. Entscheidend ist, dass es eine Vielzahl von Akteuren gibt – staatliche, nichtstaatliche und hybride –, für die eine stabile Energieversorgung in Europa kein Selbstzweck ist. Für staatliche Akteure kann sie ein strategisches Ziel sein, für ideologisch motivierte Gruppen ein Angriffspunkt, für hacktivistische Netzwerke ein Mittel zur Inszenierung.

Für die Branche bedeutet das eine Verschiebung ihrer eigenen Rolle. Unternehmen der erneuerbaren Energien sind nicht mehr nur Projektentwickler oder Betreiber, sondern Teil Kritischer Infrastruktur im engeren Sinne. Daraus ergeben sich Anforderungen, die über technische und wirtschaftliche Fragen hinausgehen. Sicherheitskonzepte müssen physische, digitale und organisatorische Aspekte integrieren. Mitarbeitende müssen sensibilisiert werden – nicht nur für Cyberrisiken, sondern auch für den Umgang mit Informationen im Alltag. Und Kommunikationsstrategien müssen künftig auch unter Sicherheitsgesichtspunkten gedacht werden.

Die Energiewende bleibt ein Projekt der Transformation. Aber sie ist längst auch ein Projekt der Resilienz. Wer sie voranbringt, bewegt sich nicht in einem neutralen Raum, sondern in einem Umfeld, in dem Infrastruktur, Information und politische Interessen eng miteinander verwoben sind. Das anzuerkennen ist kein Alarmismus, sondern Voraussetzung dafür, die eigene Handlungsfähigkeit zu sichern.